Директора по ИБ скоро вымрут, как динозавры

За последние пару месяцев мне довелось поучаствовать в двух крупных мероприятиях по информационной безопасности международного и локального масштаба — RSA Conference в Сан-Франциско и межотраслевом форуме директоров по ИБ в Москве.

Несмотря на то что эти мероприятия разделяет океан и говорили там на разных языках, общий посыл оставался неизменным: директора по информационной безопасности в их нынешней ипостаси скоро вымрут как класс из-за своей ненадобности для бизнеса. Если вспомнить, об этом впервые публично и громко было заявлено в 2014 году на саммите Gartner по управлению ИБ и рисками, состоявшемся в Лондоне. Уже тогда ведущие европейские и американские аналитики предрекали скорую (к 2020 году) смерть только-только нарождающегося класса директоров, уже привыкающих писать на своих визитках CISO (Chief Information Security Officer). Что заставило мировую общественность так думать?

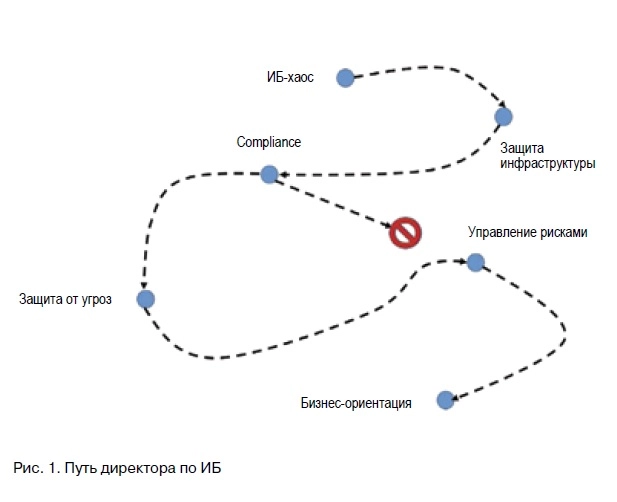

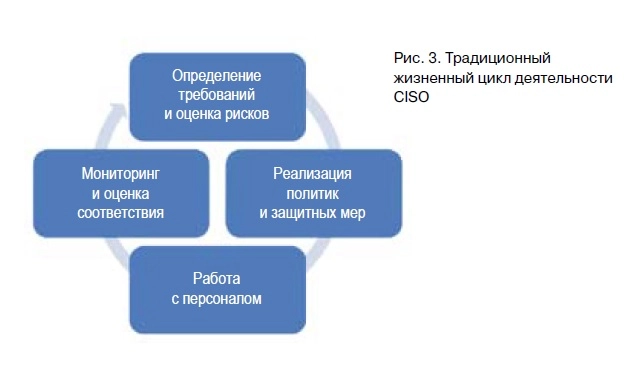

Для этого надо вспомнить путь, который проходят многие специалисты, а позже и руководители по ИБ. Начинали все как обычные сотрудники, занимающиеся защитой инфраструктуры — установкой антивирусов, настройкой межсетевых экранов. Позже стала преобладать compliance-составляющая, и безопасники больше внимания уделяли соблюдению различных нормативных актов — закона о персональных данных, СТР-К, стандарта Банка России. Наконец, при катастрофическом изменении ландшафта угроз мы пришли к тому, что в своей деятельности безопасник должен ориентироваться именно на них. Однако прекрасно осознаем, что это еще не конец пути, и в условиях роста угроз, нормативных требований, числа используемых технологий задаем себе вопрос: чему уделить больше внимания? И понимаем, что придется вернуться к теме, еще несколько лет назад популярной в России, — к управлению рисками. Это позволит приоритизировать усилия в области информационной безопасности.

Но и это еще не финальная точка. А как быть с бизнесом? Пока мы говорили о выполнении задач, к бизнесу имеющих опосредованное отношение. Борьба с угрозами необходима, но у бизнеса обычно есть более серьезные проблемы, чем вирусы или утечка данных. Выполнение требований регуляторов и нормативных актов... А если штраф за их неисполнение равен одной тысяче рублей? А если у регуляторов нет полномочий на проверки? Есть ли смысл заниматься compliance, если риск наказания невелик, а то и вовсе равен нулю? Финальной точкой пути современного директора по ИБ (по крайней мере так представляется сейчас) будет именно бизнес-ориентация в своей деятельности.

Да меня и так все устраивает!

Надо признать, что сегодня далеко не каждый директор по ИБ осознал, что он движется семимильными шагами в пропасть. На форуме директоров по ИБ бывшие руководители по безопасности нескольких банков, ушедшие затем «в бизнес», повторяли банальную фразу, которую все мы читали в учебниках по личностному росту и в историях успеха многих именитых бизнес-лидеров: "Попробуйте на месяц-другой выйти за пределы своей позиции и поработать обычным сотрудником компании или заместителем начальника какого-либо отдела". Это сильно отрезвляет, и на многие «очевидные» для безопасника вещи начинаешь смотреть по-другому и понимать, что безопасность должна не мешать бизнесу, который и нанял директора по ИБ и платит ему зарплату, а способствовать развитию, по сути, превращаясь в его драйвер.

На пленарной сессии форума ИБ-директоров, которую я модерировал, все участники сошлись во мнении, что так и должно быть, а иначе прогноз Gartner может оправдаться быстрее, чем мы ожидаем. Однако в кулуарах форума мне довелось услышать и обратную точку зрения. Мол, все это новомодные западные штучки, которые в России пока не востребованы и надо, как и раньше, заниматься борьбой с утечками информации, проведением профилактических бесед с сотрудниками, изучением новых нормативных документов регуляторов. Эта, с одной стороны, парадоксальная точка зрения имеет вполне понятное объяснение. Если ты еще не сталкивался с запросами от бизнеса, если сам не стремился узнать, что бизнесу нужно, то можно и дальше пребывать в шорах своей предубежденности. Пока не станет поздно.

Будущий CISO

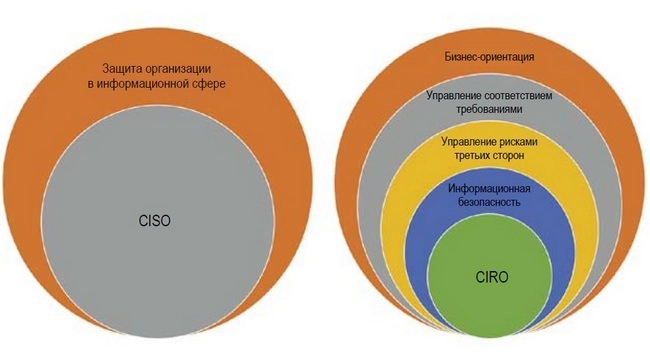

На Западе (по крайней мере на конференции RSAC, а она является законодателем мод) начинают постепенно использовать аббревиатуру CIRO (Chief Information Risk Officer). Такой специалист имеет не только традиционные для безопасности знания на уровне CISSP или CISM, но и MBA-образование, думает как юрист и как хакер, обладает лидерскими качествами и комфортно чувствует себя на уровне совета директоров или иного исполнительного органа предприятия, понимает подходы к управлению рисками предприятия и знаком с принципами управления проектами. Можно спорить о корректности применения именно такой аббревиатуры, но суть остается неизменной: современный CISO должен выйти за рамки традиционного вузовского курса по информационной безопасности.

Рис. 2. CISO прежний и будущий

Обратимся к рис. 2. Каким же образом можно перейти из его левой части в правую? Достаточно сменить свои взгляды на три направления.

Во-первых, надо признать, что информационная безопасность — это драйвер бизнеса, а не его вериги. Пора уже прекращать продавать страх своему руководству. Любой психолог скажет, что постоянное запугивание приводит к привыканию и страшилки про угрозы ИБ уже не имеют того магического влияния, как прежде. Надо смотреть на безопасность иначе. Как она поможет сделать продукты или услуги компании более защищенными? Мы стремимся предотвратить DDoS-атаки не потому что они такие страшные, а потому что могут привести к простою нашего интернет-магазина или интернет-банка и мы потеряем вполне ощутимые деньги. Мы внедряем системы борьбы со спамом не потому, что он опасен, а потому что отвлекает от выполнения основных служебных обязанностей и захламляет почтовые серверы (до 80% вычислительных мощностей занимается хранением и обработкой спама). Мы устанавливаем антивирусы потому, что опасаемся криптолокеров, способных зашифровать и уничтожить нашу информацию, на восстановление которой понадобятся недели и месяцы (а это снова потери). Мы реализуем DLP не для борьбы с утечками, а для контроля информационных потоков и раннего обнаружения сотрудников, готовящихся к увольнению. И таким образом предупреждаем HR, что позволит сохранить сотрудника в компании или оперативно найти ему замену, снизив время простоя вакансии с двух-трех месяцев до нуля.

Во-вторых, мы должны понять, что информация помогает принимать управленческие решения, которые, как это ни парадоксально, влияют на бизнес-показатели. Соответственно, защищая информацию (а не препятствуя доступу к ней со стороны бизнеса), мы помогаем бизнесу развиваться защищенным образом. Тут главное - понять, какая информация требует защиты и где она хранится.

Наконец, новый CISO должен научиться управлять финансами, но не путем банального расчета TCO от средств и проектов ИБ, а находя баланс между рисками и затратами, между рисками и преимуществами. Причем нужно вылезти из своего кокона и научиться приоритизировать свои задачи другими бизнес-проектами. Казалось бы, мы делаем все то же самое, только преподносим по-другому. И наполнение типичных процессов обеспечения ИБ на предприятии сразу изменится.

Навыки нового CISO

Много лет назад я написал статью «Основным инструментом директора по ИБ является PowerPoint», вызвавшую шквал возмущения и вновь высветившую уже набивший оскомину конфликт между «бумажными» и «реальными» безопасниками. На самом деле статья просто опередила свое время, и сегодня многие руководители ИБ начинают признаваться, что они гораздо больше времени тратят в PowerPoint и Excel, готовя отчеты своему руководству, чем «руками» копаясь в настройках средств защиты. Оно и понятно: роль CISO постепенно эволюционирует и фокус его внимания смещается.

Отсюда и изменение навыков, среди которых все большее значение обретает не способность сканировать свою сеть, поднимать упавшие серверы или управлять криптографическими ключами, а умение:

· писать, например, отчеты руководству или акционерам;

· говорить с руководством на понятном ему языке;

· презентовать руководству текущий статус ИБ на предприятии и ключевые тенденции;

· оценивать риски и соотносить их с общими корпоративными рисками;

· использовать знание регуляторики;

· понимать корпоративную культуру и факторы, влияющие на нее;

· управлять конфликтами как внутри своего коллектива, так и на уровне бизнес-руководителей;

· управлять рисками третьих сторон, например при аутсорсинге;

· взаимодействовать с производителями.

Вот тот небольшой перечень навыков, которыми должен обладать руководитель ИБ, если он хочет выжить в изменчивом мире.

Подчиненность CISO

Прочитав все вышенаписанное, понимаешь, что постоянно звучащий и вызывающий в среде безопасников жаркие споры последние годы вопрос, кому должен подчиняться ИБ-директор, не имеет универсального ответа. ИТ-директору, директору службы безопасности, генеральному директору? А может быть, главному финансисту или рисковику? На самом деле по тому, какой точки зрения придерживается тот или иной ее апологет, можно понять, есть ли у него будущее в контексте, описанном на конференциях RSA и Gartner.

Сегодня уже нельзя с пеной у рта доказывать, что место директора ИБ под ИТ. Как, собственно, и обратное — под службой безопасности. Место нового CISO там, где он лучше справится со своими задачами и сможет показать свой вклад в достижение бизнес-целей. Возможно, пришло время вынести роль директора ИБ и за ИТ, и за СБ, и подчинить непосредственно исполнительному органу предприятия? Я в блоге написал целую серию заметок, в которых рассматривался этот вопрос, оценивались все за и против каждого из вариантов. Думаю, будет правильно не повторять мои выводы, а направить читателя ко мне в блог и самому ознакомиться с доводами и развернувшейся там дискуссией.

Недавно Американская национальная ассоциация корпоративных директоров (NACD) опубликовала пять принципов управления ИБ на современном предприятии, которые должны быть реализованы руководством каждой компании. К этим принципам относятся:

1. Руководство должно осознавать, что кибербезопасность — это задача управления корпоративными, а не только ИТ-рисками.

2. Руководство должно понимать юридические аспекты кибер- и информационных рисков.

3. Руководство должно получать регулярные обновления о состоянии защищенности предприятия в информационной сфере и периодически встречаться с экспертами по ИБ для получения обратной связи.

4. Руководство ответственно за внедрение адекватной структуры управления кибер- и информационными рисками с достаточными бюджетом и персоналом.

5. Задача руководства определить, какие риски могут быть обойдены, приняты, снижены или переданы.

Возможно, если в компании руководство реализует эти принципы, то и вопрос с подчиненностью службы ИБ отпадет сам собой.

Подводя итоги

Если отбросить совсем уж уникальные случаи, когда руководитель по ИБ приглашается для галочки и никаких важных задач ему не поручается, то нужно признать, что текущая роль, которую играет CISO, не подходит для современного предприятия. Выживай или умри! Этот девиз эволюции как никогда лучше подходит и к современному CISO, стоящему на пороге непростых для себя решений. CISO должен адаптироваться к описанным выше тенденциям, или его заменят на того, кто имеет соответствующие навыки и знания.

Что же делать CISO, который задумывается о своем месте в этом мире? Прямо сейчас, не откладывая в долгий ящик, надо оценить и себя, и свою программу/службу, готова ли она перейти в новое качество. Через 90 дней следует разработать план получения необходимых знаний и навыков и их практической реализации. Наконец, не забудьте воплотить этот план — очень многие благие начинания заканчивались потому, что никто не хотел браться за реальные изменения себя и окружающих. Удачи!

Опубликовано 29.04.2016