Топ угроз вредоносных рассылок первого полугодия

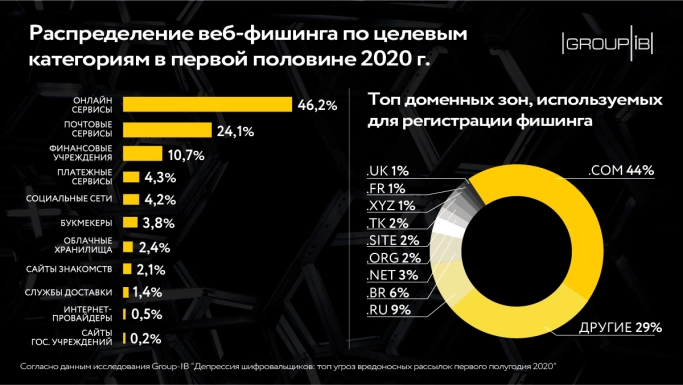

Group-IB рассказала о том, как изменился ландшафт угроз по итогам первого полугодия 2020г. Пандемия коронавируса привела к ожидаемому росту фишинга под различные онлайн-сервисы. В итоге на него пришлось 46% от общего числа фейковых страниц, в то время как лидеры прошлого полугодия — вирусы-шифровальщики в почтовых рассылках — заняли всего 1% от общего числа. Эстафету приняли программы-шпионы, крадущие данные с целью продажи или шантажа, поселившись в каждом третьем письме.

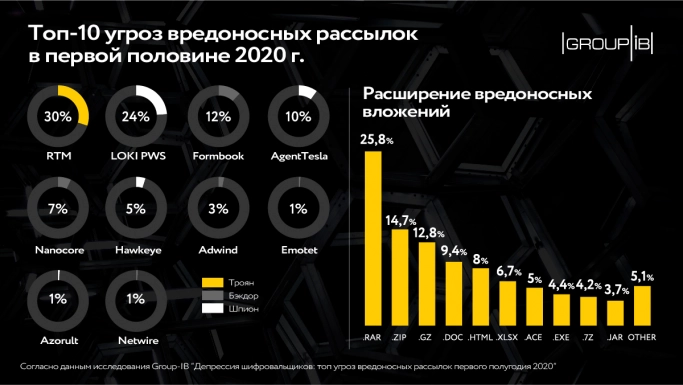

По оценкам специалистов топ-10 инструментов для атак на данный момент выглядит следующим образом:

-

троян RTM (30%);

-

шпионское ПО LOKI PWS (24%), AgentTesla (10%), Hawkeye (5%), и Azorult (1%);

-

бэкдоры Formbook (12%), Nanocore (7%), Adwind (3%), Emotet (1%), и Netwire (1%).

Среди выявленных новичков можно заметить Quasar – ПО для удаленного управления на базе открытого исходного кода, Gomorrah — программа-шпион, извлекающая данные учетных записей пользователей из различных программ, и 404 Keylogger — ПО для сбора пользовательских данных, получившее широкое распространение в первом квартале 2020 года.

Недавно сформировавшийся тренд продолжает активно набирать обороты. Нынешние операторы предпочитает фокусироваться не на атаках индивидуальных пользователей, а на крупных корпоративных сетях. Таким образом, вместо шифрования отдельных компьютеров, злоумышленники используют зараженную машину для продвижения по сети и максимального распространения. Вложения с программами-шпионами или ссылки, ведущие на их скачивание, содержались в 43% проанализированных Group-IB вредоносных писем. Еще 17% содержали загрузчики, третье место разделили бэкдоры и банковские трояны — они скрывались в 16% и 15% вредоносных рассылок, соответственно. А вот шифровальщики, которые в прошлом полугодии детектировались в каждой второй вредоносной рассылке, в первой половине этого года практически исчезли.

Интересно отметить, что почти 70% вредоносных файлов попадали на компьютер жертвы с помощью архивов, порядка 18% были замаскированы под офисные документы (с расширениями .doc, .xls и .pdf), еще 14% — под исполняемые файлы и скрипты. Лидерство в топе доменных зон по регистрации фишинга продолжают держать: .com — 44%, .ru — 9%, .br — 6%, .net — 3% и .org — 2%.

Еще одной «модой» этого года стало более чем двукратное увеличение числа фишинговых ресурсов, использующих безопасное SSL/TLS соединение — с 33% до 69%. Дело в том, что большинство браузеров считают сайты без SSL/TLS небезопасными, а значит эффективность кампаний заранее уменьшается. Так что в ближайшем будущем доля веб-фишинга с небезопасным соединением продолжит сокращаться, а сайты, не поддерживающие протоколы SSL/TLS, станут исключением.

Интерес к онлайн-сервисам обусловлен не только их популярностью у пользователей, но и возможностью получить вместе с данными учетной записи доступ к данным банковских карт. Следом за ними — почтовые агенты (24%), чья доля после спада в 2019 возобновила рост в 2020 году, и финансовые организации (11%). Далее в топ входят платежные сервисы, облачные хранилища, социальные сети, и сайты знакомств.

Напомним, что тенденцию подтвердило и исследование Trend Micro Incorporated. Так, по данным специалистов, в первой половине 2020 г. было зафиксировано почти 9 млн атак, связанных с COVID-19. Среди них сообщения в электронной почте, ссылки и вредоносные файлы, в которых упоминается коронавирус. В активизировавшемся семействе вымогателей появилось 68 новых видов вредоносного ПО, а основными целями стали правительственные организации (16,6 тыс. атак), сфера здравоохранения (9,4 тыс. атак) и производство (9,2 тыс. атак).