Как защитить свой аккаунт?

Представим ситуацию: вы получили письмо с угрозой. Это явно не чья-то дурацкая шутка, а письмо явно от мошенников. Они хотят причинить вам вред и уже подготовились. Осталось только заставить заплатить вас откупные.

Если вам кажется, что подобное вряд ли произойдет, то это напрасно. Мошенничество давно перестало быть хобби для ненормальных юнцов, Сейчас это — бизнес. Злоумышленники могут сильно испортить жизнь своими угрозами, поэтому лучше заранее предпринять некоторые меры, чтобы затруднить им достижение поставленных задач.

Но как быть? Вы же установили «самый лучший в мире» антивирус, вы пользуетесь защищенной ОС, способной регистрировать опасное проникновение извне! Что еще надо сделать? Где та уязвимость, которая может помочь мошенникам угрожать вам?

Слабое звено

Самое слабое звено в компьютерной экосистеме — это человек. Мы не будем обсуждать здесь фрод, когда люди сами рассказывают то, что не следовало бы делать, давая мошенникам полезную информацию для будущего взлома систем. Речь пойдет о паролях, которые пользователи активно используют для защиты своих персональных систем — доступа к электронной почте, мессенджера социальным сетям. Именно компрометация паролей часто является главной целью мошенников, достигнув которой, они начинают действовать.

Первая серьезная уязвимость, о которой следует помнить всем пользователям, — нельзя использовать повсюду одинаковые пароли, применяя их для защиты разных сетевых ресурсов. Пользователи часто оставляют следы в Интернете. Взлом одного ресурса и выявление использованного там пароля дает им шанс проникнуть на другие, даже сильно защищенные площадки.

Пароль может попасть в руки злоумышленников и другими путями. Они могут случайно подсмотреть его, найти место для резервного хранения его копии, могут узнать через кейлоггер или программу автоматической скрытой съемки рабочего стола. Для получения паролей может применяться даже заражение компьютера, что позволяет прочитать пароли, например, сохраненные в браузере.

Как читаются пароли из браузера

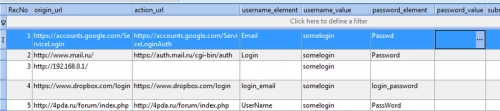

Например, пароли в браузере Google Chrome хранятся в файле «Login Data», который расположен в папке "C:\Users\SomeUser\AppData\Local\Google\Chrome\User Data\Default\". Это – стандартная база данных SQLite, содержащая 14 колонок с данными, в том числе поля origin_url (ссылка на сайт), username_value (логин), password_value(пароль). Все данные хранятся в незашифровыванном виде, кроме поля password_value.

В поле с паролем находится байтовый массив. Данные в нем зашифрованы через стандартный метод Data Protection Application Programming Interface (DPAPI), широко используемый в Windows.

Используемый для защиты машинный ключ уникален для текущего компьютера. Благодаря этому, исключается утечка данных, если файл попытаются раскрыть за пределами текущей машины. В тоже время разные программы могут пользоваться зашифрованными данными без непосредственной передачи открытого ключа.

В результате, если программа злоумышленников получила права на работу в системе пользователя (например, путем фишинговой атаки), то она может получить логины с паролями из этого файла и выполнить все подготовительные действия с аккаунтом. При этом система безопасности будет считать их валидными, поскольку они выполнялись с зарегистрированной машины пользователя.

Узнать о компрометации паролей как можно раньше

Итак, злоумышленникам каким-то путем удалось узнать ваши пароли. Теперь они могут проникнуть в систему под чужим аккаунтом и начать действовать. Но так грубо поступают только с селебритис: факт компрометации уже достаточен, чтобы требовать выкуп. С рядовыми пользователями стараются вести более изощренную игру.

Первым делом мошенникам нужно понять, с кем они имеют дело: собрать контакты, узнать предпочтения, выявить данные, публикация которых может быть неприемлемой для пользователя. Только имея на руках подобную информацию, они будут начинать действовать.

Раньше злоумышленники сразу заменяли пароль и требовали денег за выдачу нового пароля. Кажется, это была безвыходная ситуация, но на помощь пользователям пришли провайдеры сервиса. Они научились бороться с этим злом.

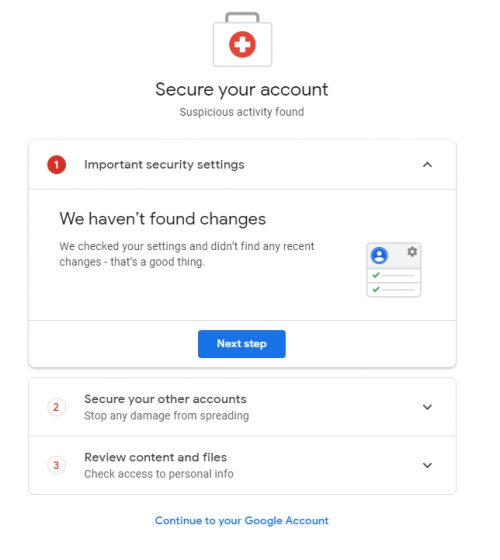

Провайдеры стали предлагать различные новые средства защиты: подключение механизма двойной аутентификации, использование дополнительных почтовых аккаунтов для аутентификации, подключение телефонных номеров для подтверждения уже внесенных важных изменений в настройку системы безопасности, введение системы оповещения о проникновении на защищенный ресурс неизвестного устройства или попытках внести изменения.

Поэтому прежний способ атаки злоумышленников уже не проходит. Пользователи могут восстановить иным путем нарушенный доступ к своему взломанную аккаунту, и мошенники не получат никакого выкупа. Злоумышленники знают об этом, поэтому стараются не проявлять себя заранее, понимая, что система может легко заблокировать им вход на чужой аккаунт.

В этой ситуации пользователи также получают временную передышку, чтобы подготовиться и защитить себя. Главное, действовать правильно.

Ищем следы проникновения

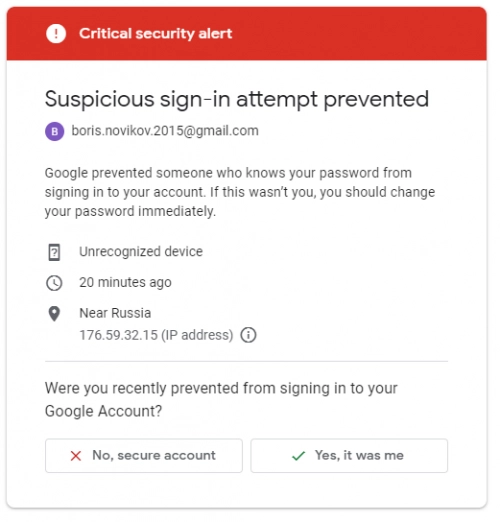

Чтобы выявить факт компрометации аккаунта, необходимо искать следы проникновения мошенников. Они могут пытаться войти через: социальные сети (например, Facebook), мессенджеры (например, What'sApp) и другие популярные программы.

Пользователи обычно не защищают свои аккаунты специальными методами контроля: их применение отвлекает внимание, требует вспоминать данные или делать проверки, что многим кажется утомительным. Но это происходит до первого случая взлома.

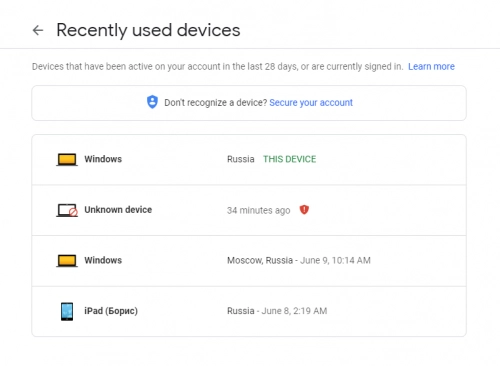

Однако даже без включенных средств защиты современные онлайн-системы предоставляют много полезной информации. Например, они регистрируют все устройства, которые запрашивали вход в аккаунт.

Вряд ли здравомыслящий человек будет ломиться в чужой аккаунт. Появление подобных записей может служить явным признаком, что против вас готовится что-то серьезное.

Многие провайдеры, например почтовый сервис Google Gmail, стараются заранее помочь клиентам. Они предоставляют им подсказки, помогающие обратить внимание на странности в работе аккаунта. Это также бывает полезным для своевременного выявления угрозы.

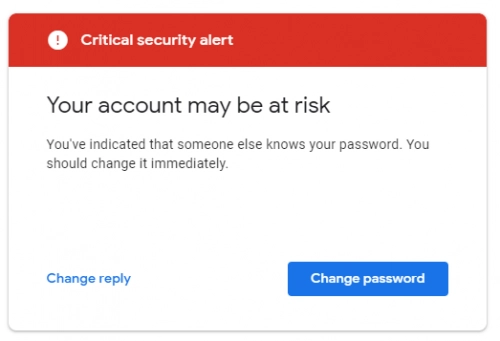

Первое, что приходит на ум, когда сталкиваешься со следами взлома, — сменить пароль. Как минимум это затруднит действия злоумышленников, а также подскажет, что они раскрыты. Часто смены пароля бывает достаточно, чтобы мошенники удалились.

Google также помогает убедиться, что прежние попытки входа в аккаунт были действительно подозрительными. Очень часто неопытные пользователи предпринимают собственные действия за попытку взлома. Например, после установки почтовой программы на новое устройство оно начнет автоматически запрашивать вход в почтовый аккаунт.

Чтобы быть полностью уверенным, стоит также проверить выявленный

IP-адрес, с которого был произведен вход. Это можно сделать через сервис https://2ip.ru/whois/.

Другие рекомендации по защите аккаунтов:

1) Прежде всего обязательно привяжите свой E-mail к валидному телефону. В дальнейшем через него можно настроить механизм двойной аутентификации (по умолчанию эта функция бывает выключена, хотя является действенным средством для отсева любых попыток враждебного проникновения).

Однако многих сдерживает то, что привязка к телефону воспринимается как потеря независимости. Это действительно так, но для борьбы с опасностью надо кому-то доверять. Двойная аутентификация позволяет выстроить канал доверия между провайдером и клиентом. Без этого сервиса придется потратить гораздо больше сил в дальнейшем, чтобы доказать дистанционно свое право на собственный аккаунт.

2) Повысить сложность пароля. Несмотря на свое название, алгоритм Brute Force (метод «грубой силы»)действительно позволяет быстро отыскать простые пароли. Злоумышленники знают об этом. Рекомендуется также использовать различные пароли на разных службах. Но это — идеальный вариант. В реальности держать в памяти много паролей утомительно и ведет к риску возникновения путаницы в дальнейшем. Здесь каждый решает сам, как ему удобней и проще.

3) Интернет не имеет границ. Однако угрозы по суверенизации отдельных сегментов Интернета звучат в последнее время все чаще и чаще. Искусственная установка границ приведет к серьезной путанице в работе сервисов, поэтому лучше заранее избегать подобных проблем.

Можно рекомендовать, например, привязывать западные программные сервисы к почтовым аккаунтам в западных почтовых системах (например, в Google Gmail), а отечественные — к российским (например, mail.ru). Этого делать необязательно, но оно может сохранить много времени и нервов потом, если вдруг потребуется.

4) Прежде Google позволял восстановить утраченный доступ к сервису, предлагая ответить на один из пяти типовых вопросов (например, «девичья фамилия вашей жены?»). Позднее выяснилось, что аналогичные вопросы задают системы безопасности в разных службах. Сохраненный ответ хранится надежно в базе провайдера услуги, но защита оказывается ненадежной. Узнав ответ пользователя в одной службе, было очень легко воспользоваться им в другой.

Поэтому Google изменил тактику. Теперь он задает вопрос, который пользователь не ожидает получить и может ответить только приближенно. Но это — осознанное приближение, тогда как мошенники будут гадать без какой-либо привязки к истории. Например, Google может спросить: «Назовите год и месяц создания аккаунта в почтовой службе». Большинство не помнят даты, но могут приблизительно оценить, когда это произошло. Для системы безопасности Google это тоже полезная информация.

5) Провайдер сервиса сохраняет сейчас не только дату и IP-адрес любых попыток проникновения в аккаунт, но и модель устройства, ОС/версию браузера, с которых была осуществлена попытка взлома. Это позволяет более эффективно выявлять факт несанкционированного входа, даже если событие произошло в удаленном прошлом.

Слишком мала вероятность, что злоумышленники смогут подобрать ту же модель телефона, которой пользовался клиент службы: у видев незнакомую модель, он сможет быстро понять, что был совершен взлом.

Опубликовано 02.07.2019