Сайты российских вузов уязвимы для кибератак

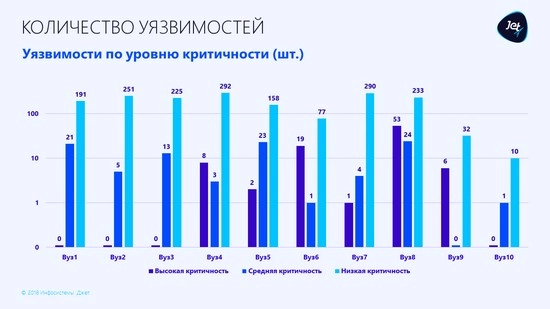

Проанализировав веб-сайты ТОП-10 университетов из рейтинга «100 лучших вузов России», специалисты компании «Инфосистемы Джет» пришли к выводу, что ресурсы большинства вузов страны уязвимы для действий хакеров. Как видно на графике ниже, сайт каждого вуза содержит уязвимости различной степени критичности – от низкого уровня до высокого (вузы на графике указаны в случайном порядке; обнаруженные на сайтах уязвимости показаны в отдельных столбцах, в зависимости от уровня критичности).

Так, высокий уровень критичности означает, что с помощью уязвимости хакеры могут захватить контроль над ресурсом, получить доступ к конфиденциальной информации, использовать сайт в мошеннических целях, разместить на портале любые произвольные сведения, в том числе лозунги и призывы политического характера. Средняя критичность говорит о том, что уязвимость потенциально может привести к взлому ресурса, однако злоумышленникам придется приложить усилия, чтобы успешно реализовать атаку. Уязвимости низкой критичности хакеры могут использовать как вспомогательные, например, для сбора дополнительной информации о ресурсе перед атакой.

Важно, что в ходе исследования не было обнаружено признаков работы каких-либо средств защиты информации, обеспечивающих безопасность веб-сайтов вузов.

«Результаты нашего исследования демонстрируют, что защищенность ресурсов большинства российских вузов находится на уровне ниже допустимого. Обеспечивать “бумажную безопасность”, то есть соблюдать только лишь требования законодательства о персональных данных, недостаточно. Важно уделять внимание и практической стороне информационной безопасности (ИБ). Как минимум стоит выполнять базовые правила гигиены ИБ: управлять уязвимостями и систематически обновлять ПО, проводить анализ кода, использовать практики безопасной настройки, начиная от веб-сервера и заканчивая сменой стандартного пароля «по умолчанию», — комментирует Георгий Старостин, эксперт Лаборатории практического анализа защищенности компании «Инфосистемы Джет».

В ходе исследования применялись только пассивные методы, не оказывающие никакого воздействия на ресурсы образовательных организаций, тестовые атаки не проводились.