Обзор вирусной активности за апрель 2019 года от «Доктор Веб»

В апреле статистика серверов Dr.Web зарегистрировала снижение числа уникальных угроз на 39.44% по сравнению с прошлым месяцем, а общее количество обнаруженных угроз снизилось на 14.96%. В почтовом трафике по-прежнему преобладает вредоносное ПО, использующее уязвимости программ Microsoft Office. Продолжает тенденцию прошлого месяца и статистика по вредоносному и нежелательному ПО: большая часть обнаруженных угроз приходится на долю вредоносных расширений для браузеров, нежелательных и рекламных программ.

Количество вредоносных и нерекомендуемых сайтов увеличилось на 28.04%. Один из таких ресурсов распространял банковского троянца и стилера вместе с программами для обработки видео и звука, о чем мы сообщили в начале месяца. Кроме того, специалисты «Доктор Веб» предупредили о фишинговой рассылке, отправленной с адресов известных иностранных компаний.

Угроза месяца

Специалисты компании «Доктор Веб» предупредили пользователей о компрометации официального сайта популярного ПО для обработки видео и звука. Хакеры заменили ссылку на скачивание, и вместе с редактором пользователи загружали опасного банковского троянца Win32.Bolik.2, а также стилера Trojan.PWS.Stealer (KPOT Stealer). Такие троянцы предназначены для выполнения веб-инжектов, перехвата трафика, кейлоггинга и похищения информации из систем «банк-клиент» различных кредитных организаций. Кроме того, позднее хакеры заменили Win32.Bolik.2 на другое вредоносное ПО – один из вариантов Trojan.PWS.Stealer (KPOT Stealer).Этот троянец крадет информацию из браузеров, аккаунта Microsoft, различных мессенджеров и других программ.

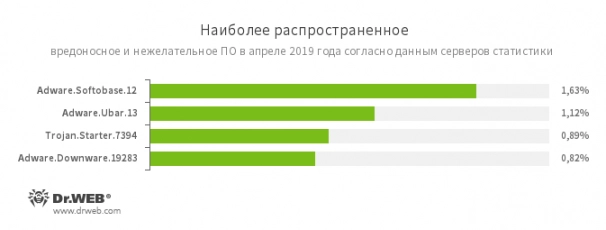

Adware.Softobase.12

Adware.Ubar.13

Торрент-клиент, устанавливающий нежелательное ПО на устройство.

Trojan.Starter.7394

Троянец, предназначенный для запуска другого вредоносного ПО на устройстве.

Adware.Downware.19283

Программа-установщик, обычно распространяется с пиратским контентом. При установке может менять настройки браузеров и устанавливать другие нежелательные программы.

Статистика вредоносных программ в почтовом трафике

Exploit.ShellCode.69Вредоносный документ Microsoft Office Word. Использует уязвимость CVE-2017-11882.

Exploit.Rtf.CVE2012-0158

Измененный документ Microsoft Office Word, использующий уязвимость CVE2012-0158 для выполнения вредоносного кода.

JS.DownLoader.1225

Семейство вредоносных сценариев, написанных на языке JavaScript. Загружают и устанавливают на компьютер другие вредоносные программы.

Trojan.Encoder.26375

Представитель семейства троянцев-вымогателей. Шифрует файлы на компьютере и требует от жертвы выкуп за расшифровку.

W97M.DownLoader.2938

Семейство троянцев-загрузчиков, использующих в работе уязвимости офисных приложений. Предназначены для загрузки на атакуемый компьютер других вредоносных программ.

Шифровальщики

В апреле в службу технической поддержки компании «Доктор Веб» чаще всего обращались пользователи, пострадавшие от следующих троянцев-шифровальщиков:- Trojan.Encoder.858 — 17.95%

- Trojan.Encoder.18000 — 14.65%

- Trojan.Encoder.11464 — 7.69%

- Trojan.Archivelock — 5.49%

- Trojan.Encoder.567 — 3.85%

- Trojan.Encoder.11539 — 3.85%

- Trojan.Encoder.25574 — 2.75%

Смотреть все статьи по теме "Информационная безопасность"