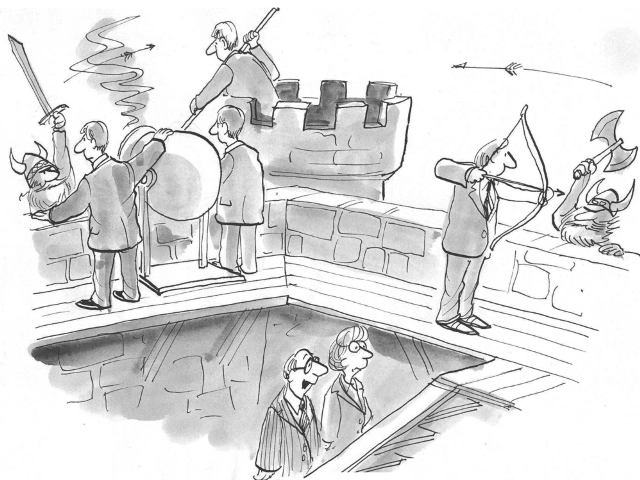

Защитный CIO, атакующий CIO

Во многих компаниях ИТ-директор заботится в основном о защите: он создает условия для отражения ИБ-атак и инструктирует пользователей по поводу того, чего не нужно делать, чтобы не создать кибербреши. Кроме того, такой ИТ-директор пишет отчеты и следит, чтобы «все работало».

Но, как указывает издание InfoWorld в материале «5 ways a CIO can make a real difference to users» это еще не все. Оптимальная стратегия ИТ-директора состоит в том, чтобы вооружать пользователей новейшими и эффективными ИТ-инструментами, а не только обороняться. Издание напоминает, что используя только защиту, победить невозможно. «Все еще существует слишком много CIO, которые «отсиживаются в тылу по data-центрам», стараясь не думать о нуждах пользователей и тем самым упуская хорошие возможности», - указывает издание.

Что же нужно делать ИТ-директору, чтобы вооружать пользователей для наступления на рынок, а не прятать их в безопасном бетонном бункере? Даже в случае, если прямо сейчас компании не нужно внедрять новые решения и создавать свежие бизнес-приложения для клиентов компании, можно продвигаться в направлении внутренней оптимизации работы сотрудников предприятия с точки зрения ИТ, накапливая опыт и создавая условия для экономии времени и сил сотрудников, а также ресурсов компании.

Примером «атакующих» действий может стать оборудование всех переговорных комнат средствами видеосвязи с сотрудниками предприятия, чтобы в случае чего можно было легко подключить удаленного специалиста к обсуждению.

Кроме того, CIO предлагает сосредоточиться на мысли, какие мобильные приложения были бы полезны компании в качестве внутренних корпоративных приложений. Например, можно создать ПО, позволяющее найти среди сотрудников коллег для похода на обед, или приложение, которое бы контролировало количество включенных в офисе ламп для сверхурочных часов, когда на работе остается совсем немного людей.

Помимо этого, предлагается подумать над тем, чтобы организовать для корпоративных пользователей облачное хранилище данных, действуя по принципу «если процесс не остановить, его нужно возглавить». Отмечается, что большинство утечек данных случается, когда информация хранится на жестких дисках ноутбуков, флешках и — как ни странно — таком устаревшем носителе, как CD. А вот мобильные устройства, в том числе потерянные, становятся дверцей в запретный мир чужих данных намного реже. Организация хранения некритичных корпоративных данных централизовано в одном вполне безопасном месте может быть движением в нужном — активном — направлении.