Group-IB предупредила о взломе мессенджеров через СМС

Group-IB сообщила о ряде инцидентов, связанных с взломом переписок в Telegram на устройствах iOS и Android у клиентов разных операторов сотовой связи. Во всех случаях на устройствах пострадавших единственным фактором авторизации были СМС. Опасность в том, что таким образом злоумышленники могут получить доступ и к другим мессенджерам, социальным сетям, электронной почте, различным сервисам или приложениям мобильного банкинга, где для авторизации используются только СМС.

В конце 2019 года в отдел расследований киберпреступлений Group-IB обратились несколько российских предпринимателей, которые столкнулись с проблемой несанкционированного доступа неизвестных к их переписке в мессенджере Telegram. Инциденты происходили на устройствах iOS и Android, независимо от того клиентом какого федерального оператора сотовой связи являлся пострадавший.

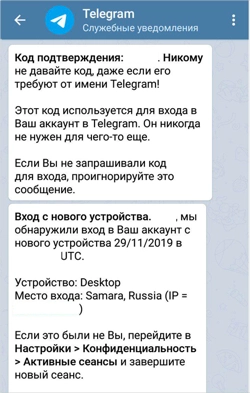

Атака начиналась с того, что в мессенджер Telegram пользователю приходило сообщение от сервисного канала Telegram (это официальный канал мессенджера) с кодом подтверждения, который пользователь не запрашивал. После этого на смартфон жертвы падало СМС с кодом активации — и практически сразу же в сервисный канал Telegram приходило уведомление о том, что в аккаунт был произведен вход с нового устройства.

Во всех случаях, о которых известно Group-IB, злоумышленники заходили в чужой аккаунт через мобильный интернет (вероятно, использовались одноразовые сим-карты), а IP-адрес атакующих в большинстве случаев находился в Самаре.

Примечательно, что техника не была заражена шпионской вредоносной программой или банковским трояном, учетные записи не взломаны, подмены SIM-карты произведено не было. Во всех случаях злоумышленники получали доступ к мессенджеру жертвы с помощью СМС-кодов, получаемых при входе в аккаунт с нового устройства.

Так как при активации мессенджера на новом устройстве, Telegram отправляет код через сервисный канал на все устройства пользователя, а потом уже (по запросу) на телефон уходит СМС-сообщение, злоумышленники сами инициируют запрос на отправку, перехватывают это СМС и используют полученный код для успешной авторизации.

Для защиты нет нужды «изобретать велосипед», в Telegram уже реализованы все необходимые опции кибербезопасности, которые сведут усилия атакующих на нет, однако пользуются ими далеко не все. Подобная атака может быть успешна только в случае, если в настройках Telegram на смартфоне опция «Облачный пароль» или «Two step verification» не активированы. Именно поэтому на устройствах iOS и Android для Telegram необходимо перейти в настройки Telegram, выбрать вкладку «Конфиденциальность» и назначить «Облачный пароль\Двухшаговую проверку» или «Two step verification». Детальное описание по включению этой опции дано в инструкции на официальном сайте мессенджера. Далее необходимо проверить и другие приложения, а также сервисы, которые используют СМС-сообщения.

Если взлом все-таки произошел, завершите немедленно новые сессии. Благодаря реализованному механизму защиты обратного произойти не может, злоумышленник не может завершить более старые сессии настоящего пользователя в течении 24 часов, а значит стоит оказаться быстрее, чтобы из аккаунта не «выкинуло» вас.

Эксперты Group-IB добавили, что желательно не устанавливать адрес электронной почты для восстановления этого пароля, поскольку, как правило, восстановление пароля к электронной почте тоже происходит через СМС. Аналогичным образом можно повысить защиту аккаунта в WhatsApp.