Невыносимая мобильность

Не более трети российских компаний применяет специализированные системы обеспечения безопасности для мобильных устройств своих сотрудников.

Несмотря на активное развитие средств информационной безопасности для мобильных устройств, персональные гаджеты продолжают оставаться агрегатором всевозможных угроз для корпоративной инфраструктуры. Основная причина этого явления кроется в том, что большинство компаний до сих пор не воспринимают всерьез риски бесконтрольного и незащищенного использования смартфонов и гаджетов.

В современном мире — мире мобильных гаджетов — границы применения компьютерной техники далеко выходят за рамки офиса: сотрудники все большее время проводят за его пределами, продолжая активно пользоваться всеми офисными ресурсами. Поэтому система безопасности информации, созданная специально для стационарных компьютеров и серверов, физически находящихся в офисе, должна существенно меняться. По мнению Михаила Бачинского, исполнительного директора ООО «Санкт-Петербургская антивирусная лаборатория Данилова» (ООО «СалД»), уровень защищенности мобильных платформ должен постепенно приближаться к уровню защищенности стационарных компьютеров, однако пока это не совсем так.

------------------------------------------------

Михаил Бачинский, исполнительный директор ООО «Санкт-Петербургская антивирусная лаборатория Данилова» (ООО «СалД»):

«По большому счету, существенных расходов на обеспечение безопасности мобильных устройств и не требуется, главное — продуманная и правильно выстроенная система их использования в корпоративной среде».

------------------------------------------------

Антон Разумов, руководитель группы консультантов по безопасности компании Check Point Software Technologies, связывает это с тем, что изначально мобильные устройства, такие как смартфоны и планшеты, создавались не для корпоративного, а для массового рынка, и обеспечение безопасности не было первоочередной задачей.

По данным ежегодного отчета компании Cisco, посвященного различным аспектам информационной безопасности, в 2013 году 99% всего вредоносного мобильного ПО было направлено против платформы Google Android. Причем показатели частотности появления различного вредоносного ПО, передаваемого через Интернет, также наиболее высоки именно среди пользователей Android и составляют 71%. По словам Алексея Лукацкого, бизнес-консультанта по безопасности компании Cisco, это свидетельствует не столько о широкой популярности данной платформы, сколько о ее низкой защищенности и неудачной политике Google по размещению приложений в Google Play. «Ситуация с iOS гораздо лучше благодаря закрытости платформы и жесткой политике публикации приложений в AppStore. О защищенности или незащищенности мобильной версии Microsoft Windows говорить рано — пока она не завоевала хоть сколько-нибудь значимую долю рынка», — комментирует Алексей Лукацкий.

«На мой взгляд, среди устройств на базе Android выделяются с точки зрения безопасности смартфоны и планшеты Samsung с расширением KNOX. До последнего времени системы с Windows Phone выглядели более предпочтительно, однако совсем недавно в них была найдена уязвимость, позволяющая получить права суперпользователя», — рассуждает Сергей Халяпин, руководитель системных инженеров компании Citrix Systems. Однако, по словам Владимира Ульянова, руководителя аналитического центра Zecurion, защищенность мобильных устройств практически никак не зависит от платформы, поскольку основные риски для безопасности возникают не из-за техники, а из-за людей и способа использования мобильных устройств.

--------------------------------------------

Сергей Халяпин, руководитель системных инженеров компании Citrix Systems:

«Риски, связанные с раскрытием или утерей информации или получением несанкционированного доступа, должны оцениваться исходя из того, с какой информацией и системами работают пользователи и сколько компания готова потратить денег на защиту или устранение последствий».

--------------------------------------------

Тысяча и одна опасность

Главный риск от применения мобильных устройств в корпоративной среде заключается в утечке конфиденциальной информации. В большинстве случаев, когда на мобильные устройства попадают корпоративные данные, для компании это уже означает потерю контроля над ними. «В основном это обусловлено рисками нарушения конфиденциальности корпоративной информации из-за перехвата передачи данных или просто при потере или похищении устройства», — поясняет Рустэм Хайретдинов, CEO компании Appercut Security.

--------------------------------------------

Рустэм Хайретдинов, CEO компании Appercut Security:

«Беспечное отношение компаний к безопасности вызвано тем, что риски использования мобильных устройств в корпоративной среде для большинства из них носят умозрительный характер, не имея подтверждения на практике, тогда как выгоды от этого, напротив, очевидны».

--------------------------------------------

По словам Алексея Лукацкого (Cisco), учитывая большое количество векторов атаки, включая сети GSM и 3G/4G, интерфейсы Bluetooth и Wi-Fi, встроенные камеры и механизмы синхронизации с ПК, а также изобилие желанной для злоумышленников информации (журнал вызовов и SMS-сообщения, электронная и голосовая почта, контакты и календарь, архив кеша клавиатуры, фотографии и журнал посещения веб-сайтов, геолокационные данные, приложения, конфиденциальные файлы и многое другое) к основным рискам использования мобильных устройств можно отнести спам, фишинг, вредоносные коды, возможные утечки и кражу информации, перехват данных, отслеживание перемещений пользователя, а также потерю или выход устройства из строя. В конечном итоге все это способно привести к утрате или утечке корпоративных данных и проникновению вредоносного кода в корпоративную сеть компании. «Ситуация усугубляется тем, что если при подключении к корпоративной Wi-Fi-сети мобильные устройства еще более-менее защищены корпоративным шлюзом безопасности, то, подключаясь к публичным Wi-Fi-сетям или к сетям мобильной передачи данных 3G/4G, они оказываются исключительно уязвимыми», — добавляет Антон Разумов (Check Point Software Technologies).

-------------------------------------------------

Антон Разумов, руководитель группы консультантов по безопасности компании Check Point Software Technologies:

«Для доступа к финансовой информации и интеллектуальной собственности необходимо обеспечить максимальную безопасность, а лучше и вовсе жестко ограничить доступ к ней».

--------------------------------------------------

По мнению Даниила Чернова, руководителя направления безопасности приложений центра информационной безопасности компании «Инфосистемы Джет», все перечисленные риски можно условно разделить на две группы: риски, связанные с человеческим фактором, и риски, связанные с уязвимостями кода мобильных приложений. И те и другие существовали всегда, но значимость вторых в последние несколько лет существенно возросла.

На мобильной стороне

Самыми распространенными корпоративными приложениями на мобильных устройствах по-прежнему остаются электронная почта и доступ к корпоративным веб-сервисам компании, например к CRM-системе. «С использованием таких сервисов все уже смирились, как с неизбежностью, поскольку выгода от этого гораздо выше, чем потенциальные риски, которые к тому же можно снизить при помощи специальных решений», — считает Рустэм Хайретдинов (Appercut Security).

По мнению Сергея Халяпина (Citrix Systems), на мобильных устройствах для выполнения корпоративных задач целесообразно использовать решения по работе с почтой, календарем, унифицированными коммуникациями, документооборотом и обменом файлами. Лучше, если программное обеспечение, необходимое для осуществления таких задач, изолировано на устройстве от остальных приложений, самостоятельно установленных пользователем, то есть фактически работает в «песочнице», к которой служба информационной безопасности компании сможет применять те или иные политики, ограничивающие риски. При этом Сергей Халяпин рекомендует избегать использования систем и приложений, способных нанести непоправимый ущерб компании от несанкционированного доступа к данным.

Алексей Лукацкий поделился опытом компании Cisco в реализации стратегии использования мобильных устройств в корпоративной среде. Сначала компания обеспечила доступ к приложениям, которые на 80% закрывают потребности большинства сотрудников и компаний — электронной почте, адресной книге и календарю. Вторым этапом стало внедрение технологии удаленного защищенного доступа к некоторым внутренним ресурсам, построенным на базе веб-технологий. На третьем этапе мобильные устройства сотрудников были оснащены приложением Cisco Jabber, объединяющем технологии мгновенных сообщений, IP-телефонии, видео-конференц-связи и участия в онлайн-мероприятиях Webex. Все это удовлетворило свыше 90% повседневных потребностей сотрудников. Также компания Cisco реализовала собственный корпоративный магазин мобильных приложений, разработанных специально для ее нужд. С его помощью можно решать и вовсе экзотические задачи по доступу к той или иной части корпоративной среды Cisco и хранящихся в ней данных. «Причем мы не делаем большой разницы между личным и корпоративным устройством. Ведь с технической точки зрения это не столь важно. А потому правила, политики и технические средства у нас одинаковые для всех типов устройств», — подчеркивает Алексей Лукацкий.

Алексей Лукацкий, бизнес-консультант по безопасности компании Cisco:

«Внедрение концепции защищенного удаленного доступа позволило нам увеличить продуктивность сотрудников до 40%, что, разумеется, положительно отразилось и на наших финансовых показателях, а также на психологическом климате в коллективе».

---------------------------------------------------------

Необходимо и достаточно

Большинство экспертов сходятся во мнении, что минимальный набор мер безопасности для мобильных устройств можно обеспечить и без специальных решений, используя только настройки и штатные приложения мобильной операционной системы.

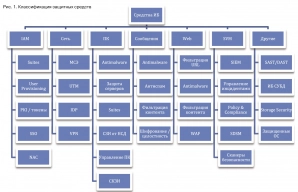

«Практически любая мобильная платформа содержит немалое количество встроенных механизмов защиты — шифрование данных, удаленное стирание данных при потере, отслеживание местоположения устройства, VPN-клиент для защищенного доступа к корпоративным ресурсам, контроль установки приложений, аутентификация владельца по отпечаткам пальцев, PIN-коду или паролю», — поясняет Алексей Лукацкий (Cisco). По его словам, подобные механизмы позволяют эффективно решать вопросы обеспечения безопасности мобильных устройств. «Навесная» же защита нужна, лишь когда счет устройств, которыми необходимо централизованно управлять, идет на сотни и даже тысячи. Вот тогда для контроля над ними могут понадобиться специализированные решения класса MDM (Mobile Device Management) или MSDM (Mobile Security Device Management).

По мнению Даниила Чернова («Инфосистемы Джет»), минимальный перечень средств безопасности для использования мобильного устройства в корпоративной среде должен содержать продвинутый антивирус, механизмы управления доступом, защищенные каналы связи, а также шифрование критичных данных. «Особо следует отметить необходимость проверки безопасности используемых приложений — без этого сейчас никуда», — убежден Даниил Чернов.

---------------------------------------------

Даниил Чернов, руководитель направления безопасности приложений центра информационной безопасности компании «Инфосистемы Джет»:

«Так как Google Android самая распространенная мобильная платформа, то для злоумышленников именно она представляет наибольший интерес».

---------------------------------------------

Пока не грянет

По разным оценкам не более трети российских компаний применяет специализированные системы обеспечения безопасности для мобильных устройств своих сотрудников. Сергей Халяпин из Citrix Systems связывает это, прежде всего, с недооценкой рисков и вероятности их наступления. Да и на рынке сегодня имеется большое количество продуктов и решений от разных вендоров, и заказчики не в состоянии выбрать необходимое им решение зачастую из-за того, что не могут четко сформулировать собственные критерии. Рустэм Хайретдинов (Appercut Security) полагает, что беспечное отношение компаний к безопасности вызвано тем, что риски использования мобильных устройств в корпоративной среде для большинства из них носят умозрительный характер и не имеют практического подтверждения, тогда как выгоды от этого, напротив, очевидны. «Всему виной синдром «пока гром не грянет, мужик не перекрестится». Пока компания не пострадала от подобных угроз, готовность инвестировать в защиту мобильных устройств невысока», — убежден Антон Разумов (Check Point Software Technologies).

«В основе всего лежит оценка рисков в каждой конкретной компании. С одной стороны, есть бизнес-выгоды от применения мобильных устройств сотрудниками, а с другой — связанная с этим возможная угроза для ИБ, имеющая определенную стоимость и вероятность реализации. Еще один фактор для анализа — стоимость снижения рисков за счет внедрения механизмов защиты. Исходя из этих показателей и должен определяться оптимальный баланс между безопасностью и вседозволенностью. В некоторых случаях компании осознают сложность ситуации, но не применяют средства защиты, и это является взвешенным решением, ведь иногда риски действительно дешевле принять, чем снижать», — поясняет Даниил Чернов («Инфосистемы Джет»). По прогнозу Владимира Ульянова (Zecurion), ситуация ощутимо изменится лишь в течение 3–5 лет, когда компании начнут внедрять действительно эффективные средства информационной безопасности для мобильных платформ.

Владимир Ульянов, руководитель аналитического центра Zecurion:

«С точки зрения безопасности отключены и заблокированы должны быть те сервисы, которые невозможно контролировать».

----------------------------------------------

Опубликовано 26.11.2014