Как зашифровать данные на Linux

В наше время, перенасыщенное мусорными информационными потоками и не имеющими никакого значения данными обо всем и вся, очень сложно отсеять что-то действительно нужное. Тем более критерии у каждого из нас очень разные.

В одном можно быть уверенным: если информация ценна для вас, она обязательно понадобится кому-то еще, и кто знает, каким образом она будет добываться, – иногда ее проще всего выкрасть. Людей могут интересовать привычки и образ жизни мексиканских тушканчиков в естественной среде или интимная жизнь звезд шоу-бизнеса, а кое-кто по долгу службы пристально присматривается к недопустимым способам ведения бухгалтерской отчетности и уплаты налогов в отдельно взятой и подозрительно успешной компании.

Ведь бывают же ситуации, когда в законопослушную фирму путем подкупа и лести трудоустраивается бухгалтер Марьиванна – тайный почитатель «пятидесяти оттенков серого» и других нетрадиционных методов ведения бухгалтерии. Несомненно, рано или поздно Мариванной начнут интересоваться компетентные органы.

Или же у творца многотомного фолианта «Грызуны Мексики въ пампасахъ» сей труд нагло крадут конкуренты и публикуют под своим именем. Вы только представьте себе всю глубину его мировой скорби!

На худой конец подумайте, что ощущает обычный человек, когда в Сеть попадают его новые фото и видео. Ну смешные такие, в бюстгальтере на мощной волосатой груди и в гламурных кальсонах, богато украшенных стразами. Да-да, именно те, что не предназначены для посторонних…

Все три случая объединяет одно: каждый из невольных участников этих историй отдал бы многое, чтобы его информация не попала в чужие руки. И будьте уверены – они уже читают статьи на тему безопасного хранения конфиденциальной информации.

Одним из элементов защиты приватных данных, результатов интеллектуального труда или коммерческих секретов является их шифрование. В операционных системах разных семейств используются для этого свои наработки. Например, в Windows 10 есть BitLocker, а для поклонников «надкушенного яблока» разработана FileVault с крайне“удобной” функцией снятия защиты с диска и сброса пароля через учетную запись iCloud, а также возможностью хранить ключи восстановления на серверах Apple.

В семействе Linux для этих целей используется TrueCrypt или его наследники, причем сам проект был довольно своеобразным. Достаточно упомянуть, что до сих пор неизвестно подлинное имя его создателя (или создателей). На этот счет выдвигаются разные версии, проводятся журналистские расследования: кто-то видит в нем работу целой группы программистов, а кто-то – код гения-одиночки, тайную руку КГБ или, наоборот, гангстерского синдиката.

Так или иначе, но в один прекрасный день TrueCrypt неожиданно и без объяснения причин был закрыт. Последняя версия – TrueCrypt 7.2 – поражала конспираторов всех мастей своей урезанной функциональностью и прямым предложением использовать программу-конкурента – BitLocker. Учитывая, что авторы TrueCrypt всегда относились к BitLocker с плохо скрываемой иронией, совет выглядел попыткой донести до пользователей мысль, которую нельзя было высказать прямо: на сегодняшний день каноничной и рекомендуемой к использованию считается версия TrueCrypt 7.1а.

Кроме того, код TrueCrypt взят за основу форка (ответвления от основной разработки) под названием VeraCrypt. Многие считают его лучшим решением для шифрования особо важных данных. И для этого есть основания.

-

Открытый исходный код. TrueCrypt (VeraCrypt) можно проверить на наличие случайных ошибок, уязвимостей и намеренно оставленных лазеек для нелегального доступа к зашифрованной информации. (В случае с BitLocker или FileVault приходится полагаться только на добропорядочность разработчиков.)

-

Отрицаемое шифрование или правдоподобное отрицание наличия зашифрованных данных. Эдакий чемодан с двойным дном, то есть в безвыходной ситуации владелец ООО «Пупсик» под давлением может открыть доступ к черной бухгалтерии, но его настоящие секреты и гламурные фотки так и останутся недоступны злодеям. Они будут видны только избранным, у кого есть подлинный ключ шифрования.

-

Каскадное шифрование. Данные шифруются с помощью выбранного алгоритма, а полученный результат еще раз обрабатывается альтернативным способом и т. д.

-

Поддержка разных ОС. BitLocker или FileVault заточены под использование только в родительской системе, а версии VeraCrypt будут работать под управлением всей коллекции Linux-дистрибутивов, Windows, MacOS и FreeBSD.

Внимание! VeraCrypt не может служить стопроцентной гарантией защиты вашей информации! Он принесет пользу в случае утери, конфискации или кражи физического носителя, но будет бесполезен при наличии на рабочей машине шпионского ПО, например кейлогера, отслеживающего нажатие клавиш.

Для более близкого знакомства со свободным программным обеспечением для шифрования дисков нам нужно зайти на страницу проекта и скачать версию для своей ОС. Начинающим линуксоидам лучше использовать вариант с GUI (графическим интерфейсом).

К сожалению, русская локализация VeraCrypt доступна только в Windows-приложении. В общем-то графический интерфейс достаточно понятен и без перевода, но для наших иллюстраций были выбраны скриншоты, сделанные под Windows.

Теперь дело за малым – найти ненужную флешку, которую не жалко испортить, если что-то пойдет не так. Кстати, пока подыскивался подопытный образец, стало ясно, насколько скучно я живу! Не удалось найти ни сотни-другой биткоинов, ни стратегических секретов для выгодной продажи заграничным спецслужбам… Даже гламурных фото со стразами и розовым боа в личном фотоархиве не нашлось… Но в качестве утешительного приза за столь бесцельно прожитые годы судьба послала мне старенькую USB флешку с Ubuntu 19.04 ‘Disco Dingo’. Ее и было решено принести в жертву науке.

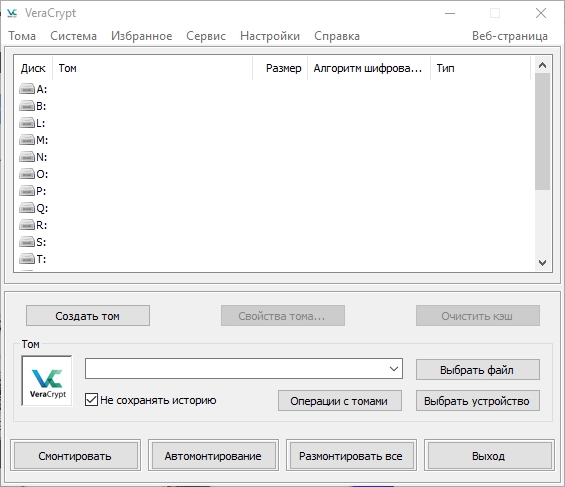

После двух кликов мышкой архив распаковывается, инсталлируется и полностью готов к работе. При запуске рабочее окно VeraCrypt подсказывает дальнейшие действия подсвеченной кнопкой «Создать диск».

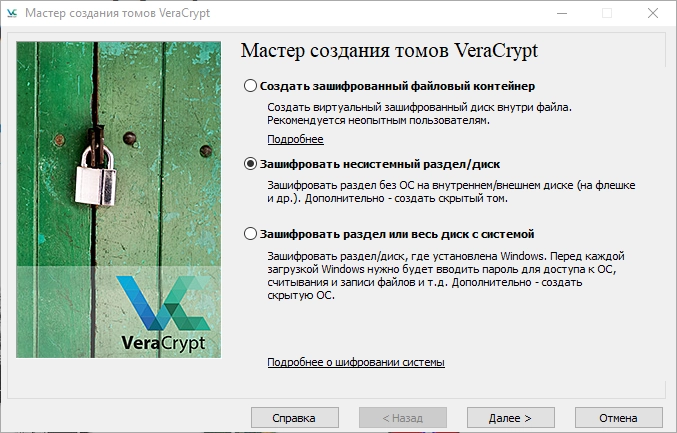

Мастер создания томов предлагает на выбор три варианта действий, причем каждый снабжен пояснениями для точного понимания будущего результата. Мы собираемся шифровать переносной носитель информации, поэтому выбираем второй вариант и жмем «Далее».

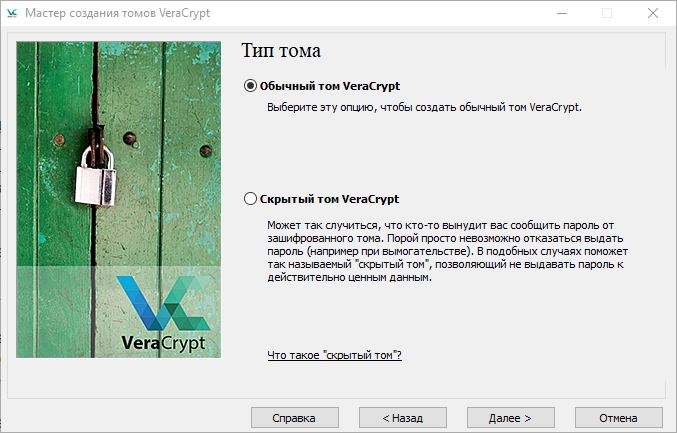

В зависимости от важности информации и личных предпочтений выбираем опции обычного шифрования или создания скрытого тома с опцией отрицаемого шифрования.

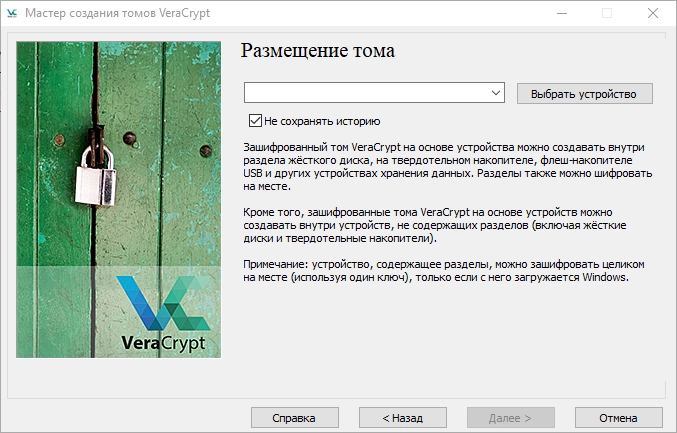

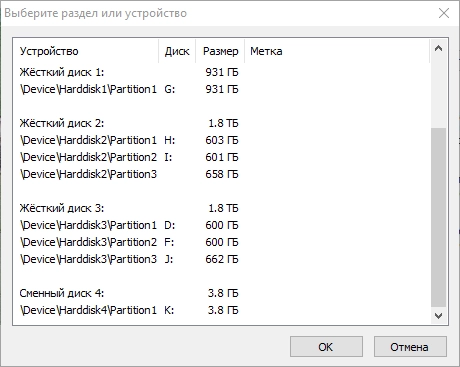

Далее выбираем устройство, которое необходимо зашифровать.

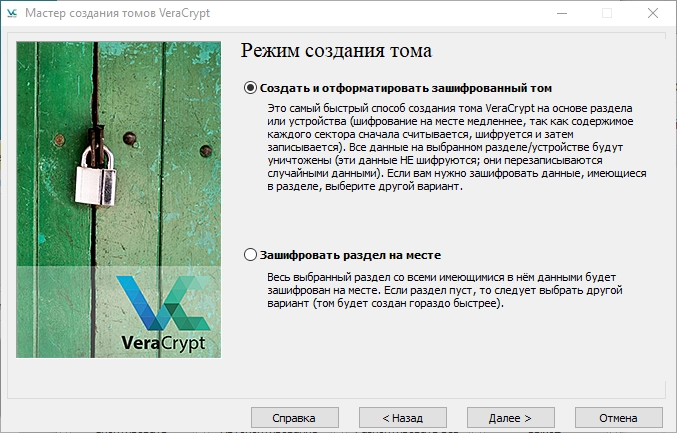

Внимательно читаем примечания к опциям, дабы ненароком не потерять нужные данные.

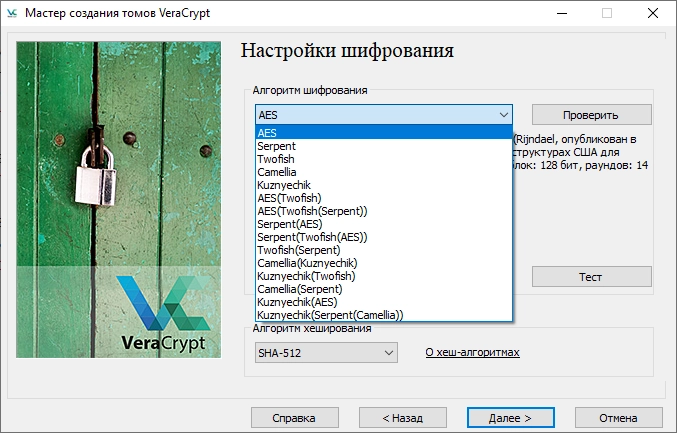

Выбираем способ шифрования – простое/каскадное – и алгоритм, применяемый при этом.

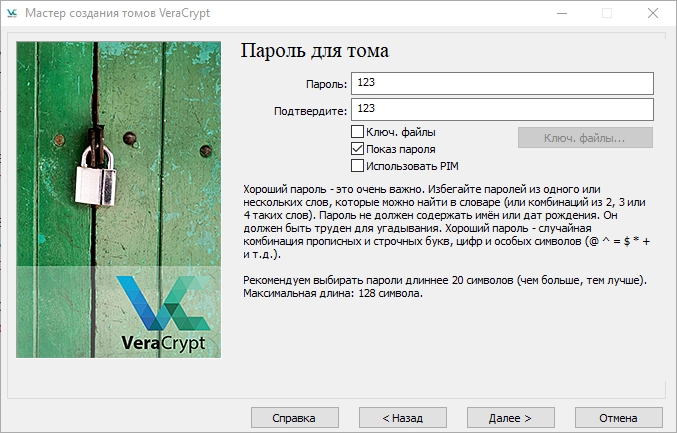

Естественно, не забываем о хорошем пароле! В моем случае применен супервзломостойкий, нетривиальный и мало кому известный шифр «123».

Немного произвольных движений мышкой, пара минут ожидания… Мои поздравления! Вы создали защищенный носитель информации, который при помощи VeraCrypt можно смонтировать и использовать как обычную флешку: создавать и копировать на нее любые файлы, редактировать их и удалять по мере надобности. Никто, кроме владельца пароля, не сможет найти на ней каких-либо данных.

На всякий случай запишите ваш пароль и храните его в надежном месте. И пусть не ваша память вас никогда не подводит!Опубликовано 18.03.2021