Корпоративные бизнес-приложения: мобильность и/или безопасность?

Автор

Олег Глебов

Мало кто из работников согласится, чтобы его лишали прав управления личным смартфоном.

В условиях тенденции тотальной консьюмеризации на рынке удобство и быстрота доступа к бизнес-приложениям определяет лидерство компаний в своих сегментах. Ритм бизнеса и жизни заставляют не только топ-менеджмент, но и рядовых сотрудников работать и принимать решения там, где это удобно, когда это удобно и с того устройства, которое есть под рукой.

Неслучайно мобильность пользователей при работе с бизнес-системами вызывает огромный интерес у руководства компаний, которое видит обширные перспективы для повышения качества и эффективности бизнеса. В ответ на это создатели систем предусматривают возможности мобильного доступа к ключевым решениям, обеспечивающим производительность бизнес-процессов — корпоративной почте, бухгалтерии, ERP- и CRM-системам, хранению данных и многому другому.

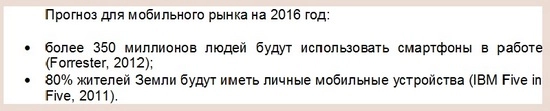

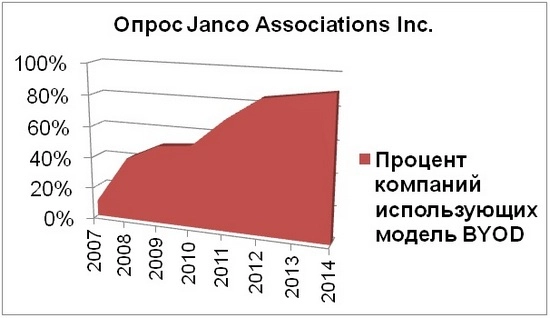

Поддержка мобильного доступа и мобильных платформ становится весьма актуальной при планировании, внедрении и развитии бизнеса компаний совершенно разных отраслей. Начиная с самых первых облачных сервисов, предлагавших недорогие аналоги корпоративных бизнес-приложений или полноценное их размещение на хостинге провайдера, компании все больше воспринимают мобильный доступ чем-то самим собой разумеющимся и жизненно необходимым. Поэтому сегодня уже никого не удивишь полноценными мобильными клиентами для «тяжелых» корпоративных приложений (SAP, Oracle, SAS и т. д.). Между тем при высоком спросе на подобные продукты и очевидных преимуществах есть и негативные факторы, на которые многие компании не всегда обращают внимание. Сейчас все чаще вместо безудержного внедрения удаленного доступа с мобильных устройств предприятия задумываются над комплексной стратегией мобильности. Такая стратегия позволяет четко описать границы ответственности между работодателем и сотрудником за управление устройствами и обеспечить выполнение требований информационной безопасности при его использовании и доступе к корпоративным системам и данным.

Конфликт интересов: работодатель и сотрудник

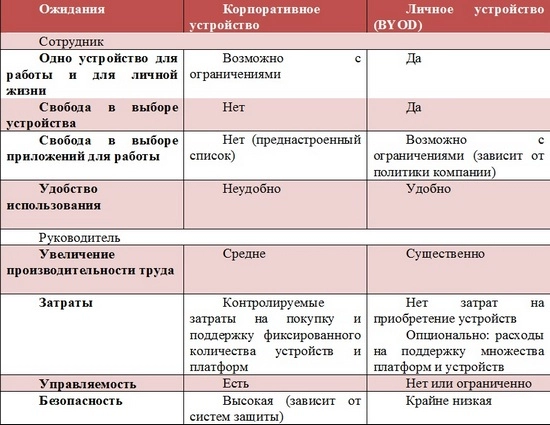

При работе с мобильными устройствами сложность стратегии мобильности заключается в конфликте сторон. Причина его в том, что и сотрудник, и компания хотят считать себя реальными владельцами устройства. И при работе с ним все стремятся устанавливать свои правила. Причем каждая их сторон желает выполнения всех своих ожиданий от использования мобильных устройств при работе с бизнес-приложениями и данными организации. Выполнение таких ожиданий существенно видоизменяется в зависимости от того, кому принадлежит мобильное устройство: личное оно (BYOD — Bring your own device, от англ. «используйте свое собственное устройство») или приобретенное и выданное сотруднику работодателем (см.таблицу «Ожидания сторон в зависимости от стратегии мобильности»).

Для модели предоставления корпоративных устройств сотрудникам удобство работодателя заключается в том, что он закупает подходящие гаджеты, поддерживает только их и имеет возможность их преднастройки для соответствия требованиям стратегии мобильности. Кроме того, работодатель способен жестко регламентировать параметры эксплуатации устройства, например, разрешает применять его только для рабочих нужд. Основная же выгода подобной модели — повышение производительности труда — не всегда достигается полностью, даже при серьезных затратах на закупку «новейших/модных» девайсов. Многое зависит от личных предпочтений сотрудников, которые при навязывании определенной модели и преднастроенных приложениях для доступа к корпоративным данным с гораздо меньшим энтузиазмом встречают стратегию мобильности компании. Негативно сказывается и «проработанность» правил со стороны руководства, ИТ- и ИБ-служб применительно к корпоративным мобильным устройствам. В компаниях с жесткими регламентами подавляющее большинство сотрудников либо вообще не используют в работе корпоративные мобильные устройства, либо в нарушение прямых запретов предпочитают личные девайсы (исследование McAfee, 2013 год.)

Отвечая на тенденции развития бизнеса, все больше компаний идет на компромисс и разрешает сотрудникам использовать личные устройства (BYOD) в работе с бизнес-приложениями и критичными данными. Модели личных мобильных устройств свойственна более глубокая и гибкая проработка стратегии. Это связано с тем, что руководство, предоставляя доступ к бизнес-системам и критичной информации, не имеет прямого контроля над устройствами, с которых производится такой доступ.

Риски мобильного доступа к бизнес-системам

Важную роль при планировании стратегии мобильности и доступа к бизнес-приложениям компании играет необходимость выполнения требований информационной безопасности. Ключевой проблемой при работе с бизнес-системами и данными с мобильного устройства является несанкционированное изменение данных неавторизованным лицом или их утечка. Согласно опросам, зарубежные компании, где используются личные мобильные устройства в работе сотрудников, ежегодно теряют в три-четыре раза больше смартфонов и планшетов, нежели ноутбуков. Если два-три года назад мобильные устройства имели малый объем встроенной памяти, то при текущем уровне развития размер памяти в 32 и 64 Гбайт стал почти стандартом. Можно лишь примерно оценить, сколько критичных сведений непреднамеренно хранится на мобильном устройстве (например, вся личная переписка и вложенные файлы). При желании навредить инсайдеру уже не составляет труда выкачивать гораздо большие объемы информации на смартфон или планшет.

Кроме компрометации данных и их утечки, ИТ- и ИБ-службы обеспокоены увеличивающимся риском доступа к внутренней сети множества мобильных платформ. В большинстве случаев такой доступ, преимущественно через точки Wi-Fi, никак не контролируется и не управляется. В результате мобильные гаджеты в сети существенно повышают риск атак, несоответствия политикам безопасности и требованиям стандартов и регуляторов.

Обеспечение безопасности при мобильном доступе к бизнес-приложениям

Для противодействия угрозам неконтролируемого доступа с мобильных устройств существует ряд специализированных решений. Целесообразность их применения напрямую зависит от того, какая модель предоставления мобильного доступа предусмотрена в компании — с личных или корпоративных устройств.

Обычно для корпоративных устройств удобно решение, которое оставляет пользователю лишь функции, необходимые для работы. Подобный класс решений называется MDM (Mobile Device Management) и представляет собой разворачиваемые на каждом мобильном устройстве программные агенты, управляемые из командного центра. Такой агент может запретить внесение любых изменений в мобильный девайс, установку приложений, доступ к определенным сайтам, а в случае утери аппарата полностью сотрет не нем корпоративные данные. В результате сотрудник компании, обеспеченный подобным гаджетом, теряет любую возможность внести изменения. При организации удаленного доступа к бизнес-приложениям этот подход позволяет удостовериться, что программа запускается с проверенного и доверенного мобильного устройства. Организация MDM потребует инвестиций в приобретение специализированного решения и предполагает назначение ответственных за управление и поддержку. Обычно это сотрудники службы информационной безопасности.

Если же компания не готова серьезно инвестировать в ИБ или сотрудники используют как корпоративные, так и личные мобильные устройства, возможность применения средств тотального контроля устройств существенно снижается. Мало кто из работников согласится, чтобы его лишали прав управления личным смартфоном. В таких случаях необходимо иметь решение, ориентированное не на управление устройством, а на защиту данных, хранящихся на нем. Подобный класс продуктов применяет технологию контейнеризации. Пользователь девайса может сам в любой момент бесплатно установить специализированное приложение из официального магазина производителя защиты. После установки такой агент выполняет синхронизацию с головным сервером компании и предоставляет заранее преднастроенные бизнес-приложения. Для сотрудника это выглядит как новое приложение, открывающее дополнительный рабочий стол, где находятся данные и иконки бизнес-приложений его организации.

Удобство подобной технологии в том, что каждый раз при запуске агент (при вводе пароля и авторизации) разворачивает зашифрованный контейнер, в котором работает сотрудник. В спящем режиме агент хранит все данные и приложения в зашифрованном виде, обеспечивая недоступность информации для третьих лиц даже при утере устройства. Это решение не требует сложного управления, достаточно один раз настроить систему защиты и разместить внутри нее необходимые бизнес-приложения. Минус указанного подхода — небольшой список поддерживаемых программ и сложность добавления индивидуальных компонентов, например самописной бизнес-системы. Однако таким образом обеспечивается удобство для самого работника, никак не ограниченного в пользовании устройством для личных целей, и для работодателя, уверенного в сохранности данных.

За последний год произошел существенный скачок в развитии новых специализированных продуктов защиты, которые позволили бы решить главную задачу корпоративной мобильности, — как совместить на одном устройстве рабочую и личную зону при соответствии ожиданиям всех сторон. Подобный класс продуктов основан на технологии виртуализации мобильных устройств, позволяющей создать несколько равноправных и параллельно работающих наборов программного обеспечения, доступных с одного и того же устройства. Такой подход сочетает идеи MDM и контейнеризации. Пользовательское устройство имеет личную операционную систему сотрудника и параллельно — независимую корпоративную, которая шифрует в себе данные и полностью остается под контролем работодателя. Пользователю необходимо лишь переключаться между ними, как между закладками в браузере. В таком случае весь объем корпоративных данных всегда остается в рамках операционной системы компании, не зависимой от личной ОС пользователя. И даже если личная система будет взломана или заражена, это никак не отразится на уровне безопасности корпоративной ОС, что позволит использовать устройство с любыми бизнес-приложениями, установленными на нем.

Безопасность мобильного доступа к бизнес-системам требует пристального внимания при организации стратегии мобильности. Применение специализированных решений позволит не только избежать проблем, связанных с нарушениями безопасности и контролем устройств, но и соответствовать регламентам бизнеса и сотрудников, предлагая удобную работу с бизнес-системами и данными компании. Отсутствие спланированной стратегии мобильности может не только полностью перечеркнуть выгоду и преимущества мобильного доступа, но и серьезно повредить или даже нарушить работоспособность бизнес-процессов организации.

Опубликовано 10.09.2014