VPN: запретить нельзя разрешить

Во время пандемии неожиданным бенефициаром стали виртуальные частные сети (VPN), И новые реалии работы в Интернете способствовали дальнейшему усилению их роли.

Например, по данным исследования рынка рабочей силы в США, проведенного агентством Research And Markets, до пандемии доля сотрудников, которые теоретически имели возможность удаленной работы, составляла 58%, при этом реальное количество работающих удаленно (хотя бы несколько дней в неделю) составляло лишь 5–7%. Пандемия качественно изменила рынок и породила новую глобальную культуру «работы из дома». К концу 2021 года доля удаленных работников достигла 35–40%, и, по мнению аналитиков, новый принцип работы сохранится и в будущем.

Вторым фактором, способствовавшим активной популяризации VPN, стала цифровая трансформация. Согласно прогнозам, уже к 2025 году телемедицина в США полностью вытеснит визиты к врачу. Уже началось возведение жилых домов с заранее предусмотренным коворкинг-пространством. Стиль жизни меняется, жилой дом превращается в место, позволяющее совместить личную жизнь и работу, бизнес.

Аналогичные изменения происходят вокруг онлайн-продаж. По некоторым оценкам, уже сейчас на них приходится до 60% розничных расходов граждан. Стремительное проникновение цифровых услуг в финансовую сферу обещает активную интеграцию блокчейна и токенизации в этой сфере уже в 2023 году.

Эти достижения объединяет то, что они работают при активном использовании VPN.

VPN — основа безопасности для удаленного доступа

Сейчас защищенность и безопасность обеспечивает прежде всего VPN — особый механизм передачи данных по сети, когда поверх канала передачи создается «туннель», а передача данных по нему шифруется. Это позволяет обезопасить передаваемую информацию, избежать ее компрометации.

История создания VPN восходит к шестидесятым годам XX века, когда появился новый способ Centrex (Central Exchange) для предоставления услуг деловой связи нескольким абонентам на основе совместно используемого оборудования общей учрежденческой станции PBX (Private Branch Exchange). Полноценное рождение VPN связывают с Microsoft, где примерно к 1996 году был изобретен одноранговый протокол туннелирования (PPTP), ставший прообразом известного нам VPN.

Практическую значимость VPN приобрела в начале 2000-х. Тогда ключевым стало обеспечение онлайн-безопасности для интернет-пользователей после того, как они столкнулись с многочисленными вирусами и мошенничеством в сети.

Пришла беда, откуда не ждали

Еще пару лет назад в России знали о VPN разве только пользователи крупных корпораций и IT-работники. Всеобщую известность VPN приобрел в связи с началом блокировок «нежелательных» сайтов в Интернете, что лишило его пользователей доступа к ставших для них привычными социальных инструментов. На этом фоне появился VPN, превратившийся в инструмент, помогающий обойти ограничения. Но потом над ним возникла угроза запрета.

«Первая ласточка» прилетела 27 марта 2019 года. Тогда Роскомнадзор направил владельцам десяти популярных VPN-сервисов требование, обязывающее их подключиться к Федеральной государственной информационной системе (ФГИС), где накапливается информация о запрещенных в РФ сайтах и ведется соответствующий реестр. В ответ РКН получил молчание со стороны вендоров VPN, и только сервис от «Лаборатории Касперского» подключился к ФГИС.

Но массированное давление с блокировкой работы VPN-сервисов в России началось около года назад. 12 июня 2021 года было введено ограничение Роскомнадзора на работу сервисов VyprVPN и Opera VPN. Поводом для этого стала претензия, что сервисы предоставляют доступ к информации, запрещенной в России: «детская порнография, суицидальный, пронаркотический и подобный ему запрещенный контент». В ответ Opera приостановила работу VPN в своих браузерах на территории РФ.

В середине марта 2022 года председатель комитета Госдумы по информационной политике Александр Хинштейн объявил об уже состоявшейся блокировке в России для около 20 популярных сервисов VPN. Была ограничена работа более десятка сервисов VPN: Betternet, Cloudflare WARP, ExpressVPN, Nord VPN, Hola!VPN, IPVanish VPN, KeepSolid VPN Unlimited, Lantern, PrivateTunnel, Speedify VPN, Tachyon VPN, X-VPN. РКН пообещал продолжить.

Официальным поводом для блокировки VPN-сервисов служит пакет поправок в законы «О связи» и «Об информации», вступившие в силу 1 ноября 2019 года. В новой редакции их называют «Законом о суверенном Рунете». Они предусматривают выстраивание в России независимой инфраструктуры для маршрутизации трафика Интернета, которая предполагает в качестве цели невозможность подключения к зарубежным корневым серверам. Поэтому вводимые ограничения на VPN-сервисы имеют под собой законные основания.

А может, напрасно?

В середине июня этого года Reuters опубликовало эксклюзивный материал, где сообщало о работе трех VPN-сервисов — nthLink, Psiphon и Lantern. Согласно собранным данным, их финансирование как минимум за период 2015–2021 гг. велось через некоммерческий фонд Open Technology Fund (OTF), который получал деньги от федерального агентства США по глобальным СМИ (USAGM), то есть финансировался напрямую правительством США. Всего было получено не менее $4,8 млн.

Серьезные изменения произошли в 2022 году. По данным OTF, ежедневный трафик работы VPN-сервисов в России вырос в 50 раз по сравнению с прошлым годом. Это привело к тому, что объем выделяемого финансирования в адрес трех названных VPN-сервисов вырос с февраля по июнь почти вдвое — это было подтверждено пятью. независимыми источниками. Обоснованием для роста финансирования стала «поддержка всплеска интереса российских пользователей для обхода цензуры и доступа к западным СМИ», как сообщал Reuters.

Фейки подогревают страхи

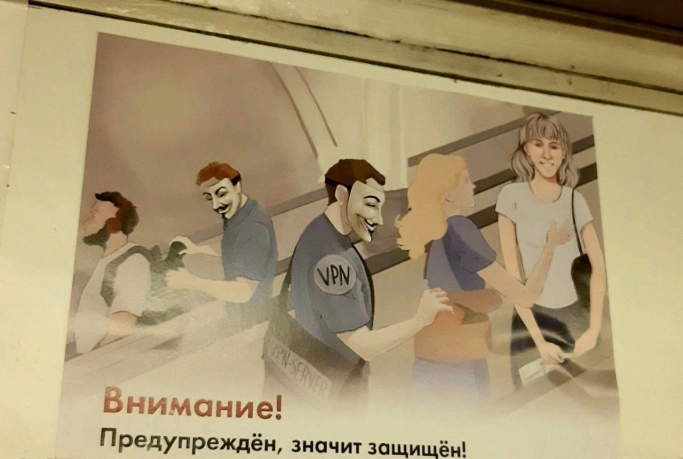

Новым поводом для роста страхов вокруг ожидаемого наращивания процесса блокировки VPN-сервисов стала «реклама в московском метро». На просторах Рунета недавно появилась картинка с социальной рекламой, которая якобы была обнаружена на стенах метро в Москве. Это была иллюстрация того, как злоумышленники в лице VPN-сервисов активно крадут что-то из сумок доверчивых граждан.

«Антиреклама» в московском метро

Впрочем, опытные пользователи обратили внимание, что воровство из обычных сумок странным образом связано с кражей персональных данных через VPN. Поиски помогли отыскать оригинал «антирекламы» — реальный стикер на стенах вагонов метро с предупреждением о карманниках и советами внимательней следить за своими вещами.

Оригинал «антирекламы» в московском метро

Как бы там ни было, но бывалые пользователи знают, что VPN действительно не является абсолютно безопасным. Эта технология может нести реальную угрозу в случае появления злоумышленников среди вендоров сервиса либо из-за выявленных уязвимостей. Но вводить запрет на государственном уровне многим казалось перебором.

«Запрета» VPN не будет

В июне этого года глава Минцифры Максут Шадаев заявил, что VPN, «конечно, политике государства… противоречит, но я считаю, … <отсутствие запрета VPN> — разумный компромисс». «Никаких наказаний для пользователей категорически не будет вводиться. Мы против этого. Поэтому кому очень надо, такую возможность будет иметь, и будет иметь ее дальше, и сохранит». По сути, министр заявил, что власти не собираются вводить наказание для тех, кто пользуется VPN-сервисами.

Созвучно выглядело и заявление замглавы комитета Госдумы по информационной политике, информационным технологиям и связи Антона Горелкина. Он подтвердил: «Это очень важно, чтобы наши граждане чувствовали себя везде одинаково комфортно, и к этому они стремятся». Он также отметил, выступая в подкасте «Дума ТВ», что запрет VPN-сервисов в России не рассматривался даже в рамках законодательных инициатив.

Действительно, на портале Роскомнадзора — универсального сервиса для «проверки ограничений, введенных на доступ к сайтам и(или) страницам сайтов сети Интернет» — отсутствует упоминание о запрещенных VPN-сервисах.

Как же объяснить тогда происходящее? Почему для властей важно подтвердить, что сервис VPN не может попасть под запрет?

VPN нужен для удаленного доступа

Обход блокировок — это не единственная функция VPN. Данный инструмент создавался прежде всего для удаленного защищенного доступа к корпоративным сетям. Поддержка функции VPN является частью многих ОС. Она присутствовала в Windows 95/98/Me, была упрощена и оптимизирована начиная с Windows 7.

Нередко VPN используется также для повышения безопасности при выходе в Интернет через бесплатные общедоступные точки доступа Wi-Fi. Это позволяет противостоять риску мошенничества со стороны владельцев устройств и сторонних пользователей, которые могут также подсоединиться к общей сети и перехватывать трафик.

VPN рекомендуют использовать и для строительства защищенной домашней сети, которая охватывает несколько устройств. В подобном случае рекомендуется применять доверенные VPN для обмена ключами в Интернете, чтобы не сделать домашний трафик доступным для злоумышленников.

Утренняя звезда Аврора взошла…

Обоснование попыток блокировки VPN-сервисов, как ни странно, не противоречит здравому смыслу. Если отбросить ее политический мотив, то окажется, что сервис VPN действительно накопил набор противоречий, от которых рано или поздно придется избавляться. И процесс перехода на более современные технологии уже запущен.

В чем недостаток VPN? Этот сервис подразумевает деление ресурсов в сети на внешние, считающиеся недоверенныими, и внутренние, где предусмотрено доверие ко всем элементам (фактически это не так, но контроль и защита безопасности выстроены на другом, не сетевом, уровне). Поэтому после того, как злоумышленник сумеет проникнуть за периметр защиты, он получает возможность безнаказанно действовать внутри корпоративной сети.

Выход из создавшейся ситуации предложил в 2010 году аналитик Forrester Research Джон Киндерваг (John Kindervag). Его альтернативное предложение предусматривало отказ от концепции периметра защиты и доверенных зон и переход к новой сетевой концепции «нулевого доверия» Zero Trust. Поводом для этого заявления стали события 2009 года.

12 января 2010 года Google публично сообщила в своем блоге, что стала жертвой целенаправленной атаки из Китая. Успешно осуществленная атака привела к краже интеллектуальной собственности компании. Более того, злоумышленники не остановились на Google и атаковали не менее 20 компаний по всему миру. В их число попали Adobe Systems, Akamai Technologies, Juniper Networks, Rackspace, Yahoo, Symantec, Northrop Grumman, Morgan Stanley,Dow Chemical и другие. Эта масштабная кибероперация хакеров получила в дальнейшем название «Операция Аврора».

Атака Aurora была осуществлена путем компрометации учетной записи администратора домена от компании Akamai. Благодаря этому злоумышленники смогли войти в любую систему, доступную за периметром корпоративной сети.

Ответом Google стала разработка новой концепции сетевой архитектуры, осуществленной в рамках BeyondCorp. Для ее основы была разработана сетевая концепция «нулевого доверия» Zero Trust, а элементы сетевой модели были объедены в общую концепцию Zero Trust Network Access (ZTNA).

Суть нововведения состоит в том, чтобы свести к минимуму риски при сетевом подключении: каждое устройство должно «знать» все остальные устройства в своей, сколь угодно масштабной сети. Если VPN создает единый заслон на периметре при доступе к корпоративной сети, то при ZTNA любое устройство, подключаясь к сети, проходит первоначальную аутентификацию. Ему выделяется защищенный зашифрованный «туннель», получить доступ можно только к определенным приложениям, контенту или системам. Благодаря сокрытию IP-адресов приложений и сервисов создается новый уровень безопасности.

Решения ZTNA напоминают создание программно-определяемых периметров (SDP). Злоумышленник не имеет возможности получить доступ к «чужим» приложениям, что устраняет риск проведения горизонтальных атак. Он просто не может узнать их адресов, потому что не может сканировать сеть для поиска посторонних сервисов.

Вместо послесловия

По оценкам Gartner, уже более 90% компаний в США приступили к внедрению ZTNA как услуги после подписания в начале года президентом США плана перехода к концепции Zero Trust в корпоративном секторе.

Происходящее указывает на то, что технологии продолжают развиваться. Сервис VPN постепенно сдает свои позиции, уступая место более современным и безопасным инструментам. Проводимая сейчас «серия блокировок VPN», возможно, и будет иметь значение, ограничив доступ к «неправильному» контенту. Но что делать с новыми технологиями? Импортозамещение уже существующих западных разработок не решает проблемы конкурентного участия в модернизации и инновациях.

Опубликовано 17.08.2022