Промышленный IoT под защитой

На конференции Cisco Live EMEA в Барселоне компания Cisco анонсировала архитектуру безопасности IoT, которая, по словам вендора, обеспечивает прозрачность и безопасность в ИТ и операционных технологических средах. Архитектура использует существующие продукты и услуги IT-безопасности, включая аналитику угроз Cisco Talos, а также новый промышленный продукт сетевой безопасности IoT под названием Cyber Vision и инструмент для извлечения данных Edge Intelligence.

Сегодняшние сети являются ядром операционных технологий (ОТ), которые лежат в основе многих критичных инфраструктур, включая энергетику, транспорт и производство. Чтобы улучшать процесс выпуска продукции, оптимизировать расходы и повышать безопасность, организациям все чаще необходим оперативный доступ к данным, содержащимся в этих IT-системах. Компании стремятся преобразовать данные IoT в значимую информацию и извлечь из этого выгоду для бизнеса. «Среди 70 тыс. корпоративных пользователей Cisco, использующих IoT, мы видим ускорение проектов по оцифровке, которые соединяют операционные активы с конвергентными сетями. Хотя оценки количества подключенных устройств могут варьироваться, существует единое мнение, что кибербезопасность - это задача №1 для клиентов, реализующих IoT-проекты», – отмечает Викас Бутани (Vikas Butaney), вице-президент и продакт-менеджер Cisco IoT Business Group.

Архитектура безопасности промышленного IoT

В проектах Industrial IoT (IIoT) в операционной среде, как правило, не хватает современной инвентаризации активов с базовыми коммуникационными моделями для выявления аномалий в области безопасности и конфигурации. Плоские, неуправляемые промышленные сети позволяют беспрепятственно распространять угрозы кибербезопасности, угрожая простоями системы и увеличивая риски для компаний. И хотя данные находятся на первом месте, они попадают в гетерогенные среды, включающие в себя отраслевые протоколы, которые чужды IT-отделам и наборам инструментов безопасности, считает Бутани.

Комплексная архитектура кибербезопасности IIoT позволяет защитить свою операционную среду с помощью четырех ключевых элементов:

-

идентификации,

-

определения политики,

-

исполнения политики,

-

мониторинга текущей работы всей системы.

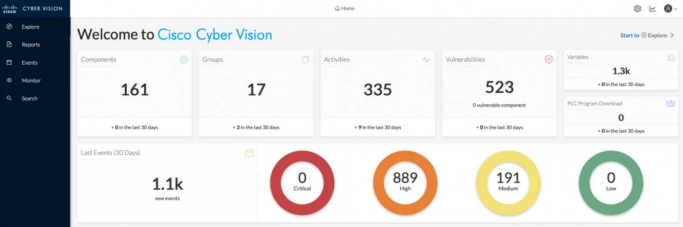

Cisco Cyber Vision – это первое программное решение для обеспечения безопасности IIoT, встроенное в портфель продуктов для промышленных сетей Cisco. Cyber Vision базируется на технологии Cisco, приобретенной у Sentryo в прошлом году. Технология Sentryo предлагает обнаружение аномалий и угроз в режиме реального времени для IIoT-сетей. Продукты Sentryo включают в себя инвентарь активов, сетевой мониторинг и платформу анализа угроз, в том числе пограничные сетевые датчики, которые анализируют сетевые потоки. Весь операционный трафик проходит через сеть, и Cyber Vision анализирует этот трафик с глубоким знанием протоколов для дискретных, технологических и коммунальных отраслей, позволяя ИТ и OT обеспечивать безопасность, сохраняя при этом производственную целостность для операционных сред.

Cisco Cyber Vision начинается с обнаружения активов и декодирования специфических для отрасли технологических потоков с использованием технологии пассивной глубокой инспекции пакетов (DPI). Используя комбинацию правил, специфичных для OT, и данных об угрозах от Cisco Talos, Cisco Cyber Vision обеспечивает обнаружение и мониторинг аномалий в режиме реального времени. Cyber Vision анализирует трафик подключенных устройств, а затем создает политики сегментации, которые применяются с Cisco Identity Services Engine (ISE) и Cisco DNA Center, платформой управления сетью, для предотвращения распространения угроз в средах IoT. Cyber Vision также использует Cisco Edge Intelligence для извлечения данных на границе сети. Такой подход, по мнению Лиз Центони (Liz Centoni), старшего вице-президента и генерального менеджера Cisco Cloud, Computer and IoT, устраняет необходимость для клиентов Cisco развертывать отдельную платформу для управления средами IoT.

Защита IIoT

Защита сред IoT является более сложной задачей, поскольку кибератаки против любой конкретной платформы, как правило, являются высокотехнологичными. Многие из атак, направленных на устройства IoT, разрабатываются с целью нанесения ущерба, например, критически важным промышленным системам управления. Для обеспечения безопасности таких сред требуется архитектура безопасности, способная в реальном времени выводить на экран оперативные данные, включающие не только тип атаки, но и физическое местоположение устройства, считает госпожа Центони.

Архитектура понимает, как выглядит обычный промышленный трафик, и, если что-то необычное (например, локальный промышленный контроллер внезапно начинает общаться с компьютером в другой стране), сотрудники службы безопасности ИТ и ОТ могут быть немедленно уведомлены. Также контроллер никогда не должен разговаривать с другим контроллером. Когда система идентифицирует, что контроллер общается с инженером, это совершенно нормально. Но если выясняется, что он разговаривает с другим датчиком, то этого не должно происходить. Но для предотвращения подобных ситуаций мы можем создать групповую политику.

Для этого Cisco использует свои традиционные сетевые инструменты, создавая политики безопасности и сегментации в своем движке Identity Services Engine (ISE) и панели управления сетью DNA Center. Сегментация предотвращает распространение угроз по операционной среде. Кроме того, она работает на основе информации об угрозах от Cisco Talos, которая обеспечивает мониторинг угроз в режиме реального времени. Это обеспечивает безотказную работу, надежность и безопасность промышленных активов и процессов компании, отмечает Лиз Центони.

Текущие подходы требуют индивидуального ПО и интеграции технологий различных вендоров, которые сложны в развертывании и управлении. Текущие предложения еще более усложняются отсутствием простого способа контроля за тем, какие данные доставляются в определенные приложения, работающие в многооблачной среде.

Cisco Edge Intelligence – новое ПО IoT, которое извлекает, преобразует и доставляет данные о подключенных активах с края IoT в многооблачные пункты управлением данными. Edge Intelligence предоставляет данные там, где они могут быть обработаны. Это облегчает компаниям использование собственных данных, собираемых пограничными устройствами, в своих интересах. По мнению Cisco, это не только упрощает управление данными, но и помогает компаниям повысить свою конкурентоспособность.

Возможно, пройдет некоторое время, прежде чем лучшие политики и методы обеспечения кибербезопасности будут соответствовать темпам, с которыми новые устройства подключаются к Интернету. В то же время, по мнению компании Cisco, многим организациям было бы неплохо начать уже сейчас применять лучшие методики DevSecOps и в своих средах IoT. Многие из приложений, развертываемых на границе, были бы гораздо более безопасными, если бы разработчики встраивали контроль непосредственно в приложения, когда они создаются и развертываются. Такой подход облегчит программную интеграцию таких платформ, как Cisco Cyber Vision.

Опубликовано 03.02.2020